الحوسبة الكمية هي نوع جديد من الحوسبة يستخدم مبادئ فيزياء الكم لمعالجة البيانات بطرق مختلفة جذرياً عن الحواسيب التقليدية. تعتمد على وحدات تسمى الكيوبتات بدلاً من البتات العادية، مما يتيح معالجة كميات ضخمة من المعلومات في وقت قياسي.

تمثل الحوسبة الكمية ثورة تكنولوجية قادمة قد تغير أساس الأمان الرقمي والعمليات الحسابية المعقدة، مما يجعل فهمها ضرورياً لكل متابع للتطورات التقنية الحديثة.

⚙️ما الفرق الأساسي بين الحوسبة الكمية والحوسبة التقليدية؟

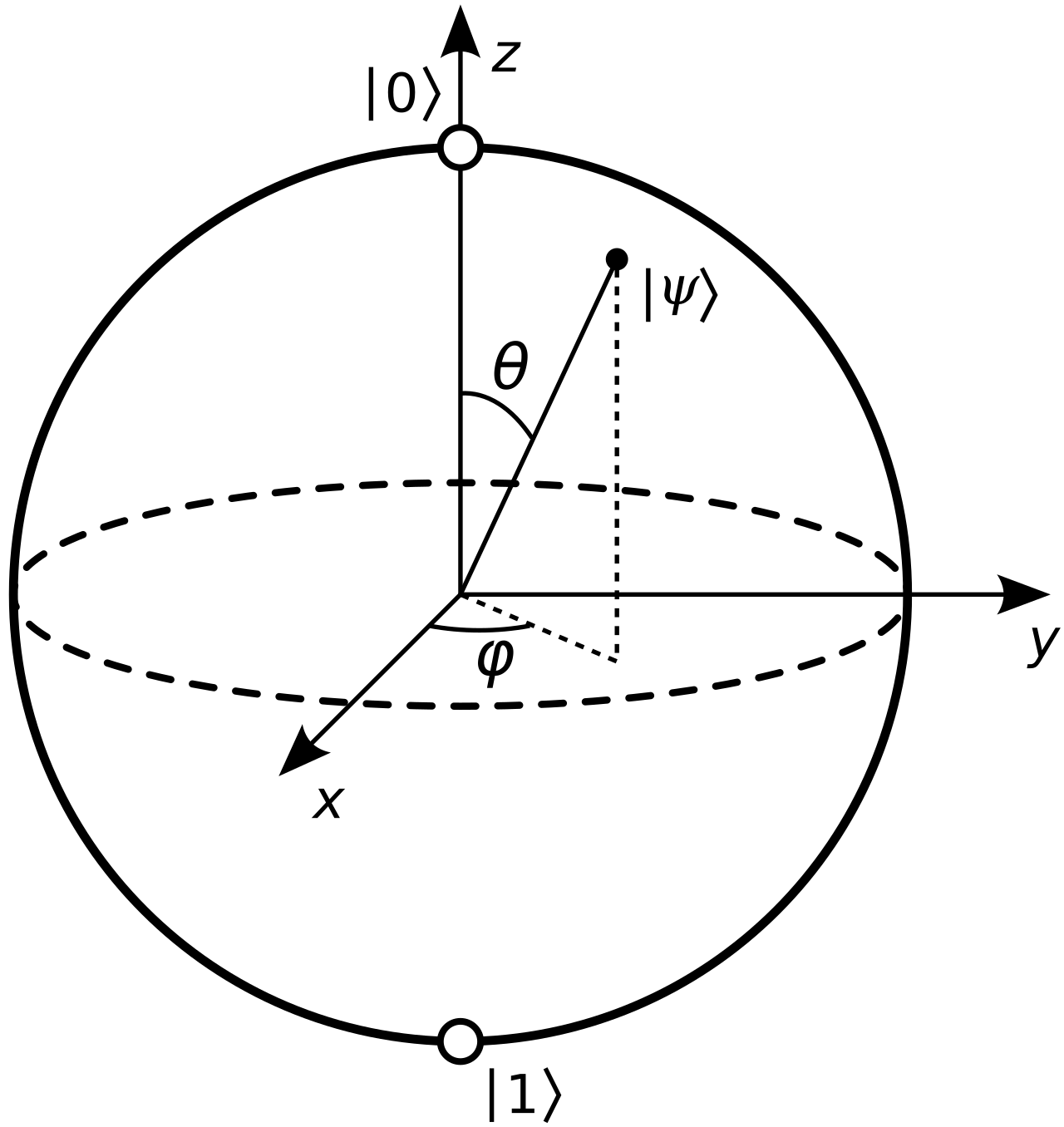

الحوسبة التقليدية تستخدم البتات التي تكون إما 0 أو 1، بينما الحوسبة الكمية تستخدم الكيوبتات التي يمكن أن تكون 0 و1 في نفس الوقت بفضل خاصية التراكب الكمي. هذا يسمح للحواسيب الكمية بمعالجة عدد أكبر بكثير من الاحتمالات بالتوازي، مما يجعلها أسرع بشكل كبير في حل المسائل المعقدة.

🔬ما هي الكيوبتات وكيف تختلف عن البتات العادية؟

الكيوبت هو الوحدة الأساسية للمعلومات الكمية، وبخلاف البت العادي الذي يكون 0 أو 1، يمكن للكيوبت أن يوجد في حالة تراكب تجمع بين 0 و1 معاً. بالإضافة إلى ذلك، تتمتع الكيوبتات بخاصية التشابك الكمي التي تسمح لعدة كيوبتات بأن تكون مرتبطة ببعضها بطريقة لا يمكن تحقيقها في الأنظمة التقليدية، مما يزيد من قوتها الحسابية بشكل أسي.

🔐لماذا تعتبر الحوسبة الكمية تهديداً للأمن الرقمي الحالي؟

معظم أنظمة التشفير الحالية تعتمد على صعوبة تحليل الأعداد الكبيرة جداً، وهي مهمة تستغرق آلاف السنين للحواسيب العادية. لكن الحواسيب الكمية يمكنها حل هذه المسائل في دقائق معدودة، مما يجعل التشفير الحالي عرضة للاختراق. لهذا السبب تعمل المؤسسات الدولية على تطوير معايير تشفير جديدة مقاومة للهجمات الكمية.

🚀ما هي التطبيقات العملية المتوقعة للحوسبة الكمية؟

تتوقع الدراسات استخدام الحوسبة الكمية في اكتشاف الأدوية الجديدة وتطوير مواد متقدمة بسرعة فائقة. كما ستساهم في تحسين الذكاء الاصطناعي والتعلم الآلي بشكل درامي، وتحسين خوارزميات التحسين المالي والاستثماري. بالإضافة إلى ذلك، ستسرع من نمذجة المناخ والعمليات البيولوجية المعقدة.