الحوسبة الكمية هي نمط حسابي ثوري يستخدم خصائص ميكانيكا الكم بدلاً من المنطق الثنائي التقليدي (0 و1). تعتمد على مبادئ فيزيائية غريبة تسمح بحل مسائل معقدة بسرعة فائقة تفوق قدرات أقوى الحواسيب الحالية بملايين المرات.

الحوسبة الكمية تمثل ثورة تكنولوجية قادمة قد تغير مجالات العلوم والطب والأمن السيبراني بشكل جذري، لذا من الضروري فهم كيفية عملها والتحديات التي تواجهها.

🔬ما الفرق بين الحاسوب التقليدي والحاسوب الكمي من حيث الأساس؟

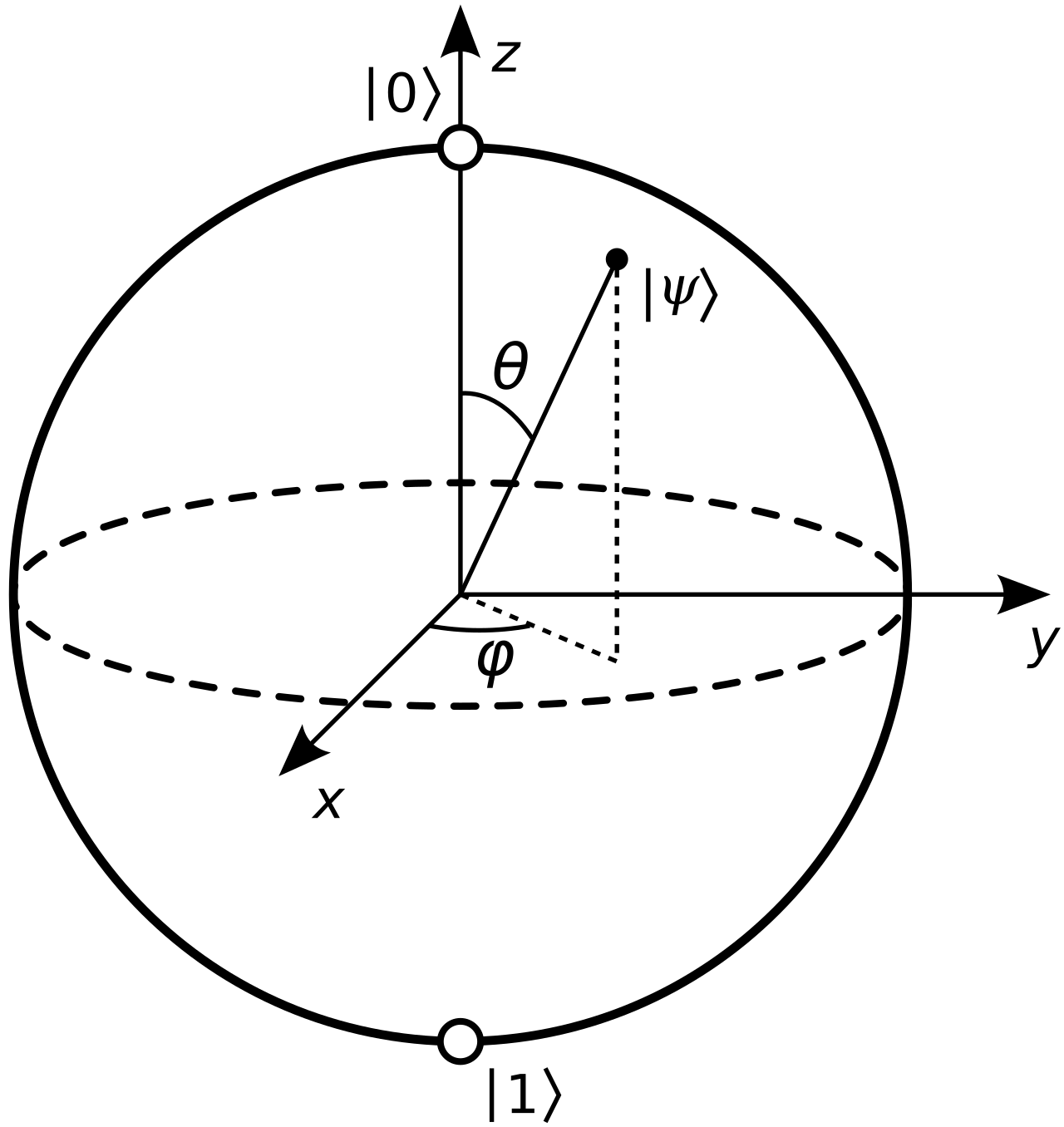

الحاسوب التقليدي يعتمد على البتات (bits) التي تكون إما 0 أو 1، بينما الحاسوب الكمي يستخدم الكيوبتات (qubits) التي يمكنها أن تكون 0 و1 في نفس الوقت بفضل ظاهرة التراكب الكمي. هذا يعني أن الحاسوب الكمي يمكنه معالجة عدد أسي من الحالات في نفس الوقت، مما يمنحه قوة حسابية هائلة.

⚛️ما هي ظاهرة التراكب الكمي وكيف تؤثر على الحوسبة؟

التراكب الكمي هي خاصية فيزيائية تسمح للكيوبت بوجود حالات متعددة في نفس اللحظة حتى يتم قياسه. هذا يعني أن كيوبتاً واحداً يمكنه أن يمثل جميع التركيبات الممكنة من 0 و1 بشكل متزامن، مما يجعل المعالجة المتوازية ممكنة على نطاق واسع جداً.

🔗ما دور التشابك الكمي في عمل أجهزة الحوسبة الكمية؟

التشابك الكمي هو ظاهرة تربط بين عدة كيوبتات بطريقة تجعل حالة أحدها معتمدة على حالات الأخرى، حتى لو كانت بعيدة جداً. هذا يسمح للحاسوب الكمي بمعالجة المعلومات بكفاءة عالية جداً، إذ يمكن للكيوبتات المرتبطة أن تعمل معاً لحل المسائل بطرق تكون مستحيلة للحواسيب التقليدية.

🌡️ما هي المشاكل التقنية الرئيسية في بناء حواسيب كمية عملية؟

من أهم التحديات فقدان التماسك الكمي (Decoherence)، حيث تفقد الكيوبتات خصائصها الكمية بسرعة بسبب التفاعل مع البيئة المحيطة. كما أن معدل الأخطاء في العمليات الكمية لا يزال مرتفعاً جداً، مما يتطلب تطوير آليات تصحيح أخطاء متقدمة جداً. بالإضافة إلى ذلك، تحتاج الحواسيب الكمية إلى درجات حرارة منخفضة جداً (قريبة من الصفر المطلق) للعمل بكفاءة.